FireEye披露SolarWinds黑(hēi)客所用技(jì)術(shù). 2021-01-21

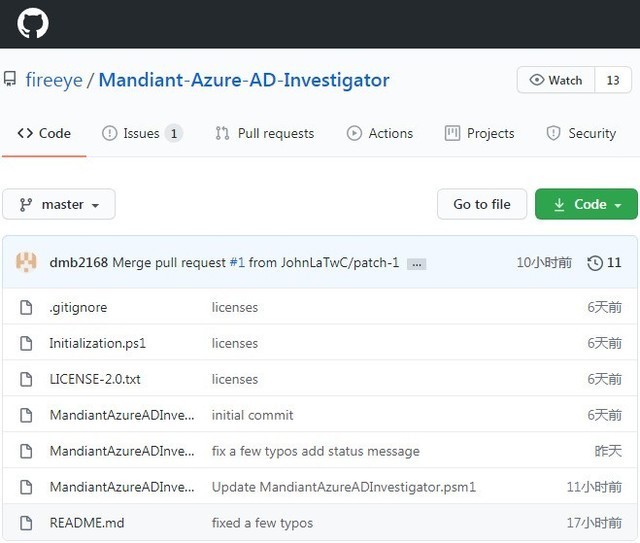

據外媒,在近日的一份報告中,網絡安全公司FireEye詳細披露了SolarWinds黑(hēi)客網絡攻擊事件所使用的相關技(jì)術(shù)。不僅如此,該公司還(hái)在GitHub上(shàng)分享了一款Azure AD Investigator工具用于企業确定SolarWinds在其網絡中部署了哪幾道(dào)後門(mén)。

據悉,此前FireEye已協同微軟和(hé)CrowdStrike對SolarWinds的供應鏈危害展開(kāi)了全面的調查。在之前已經确認黑(hēi)客攻擊了IT管理(lǐ)軟件提供商SolarWinds的網絡,并用惡意軟件Sunburst感染了Orion應用程序的封包服務器(qì)。部署Orion應用程序的1.8萬個(gè)SolarWinds客戶都有(yǒu)潛在風險。

FireEye在報告中指出,黑(hēi)客通(tōng)過竊取活躍目錄的AD FS簽名證書(shū),使用該令牌僞造任意用戶(Golden SAML),使得(de)攻擊者無需密碼或多(duō)因素身份認證,即可(kě)劫持Office 365等資源。報告中同時(shí)提到,盡管SolarWinds黑(hēi)客采取了各種複雜的手段來(lái)掩飾自己,但(dàn)相關技(jì)術(shù)仍可(kě)被檢測和(hé)阻擋在外。

轉自中關村在線