過去一年網絡安全的首要威脅是什麽?來(lái)看看這個(gè)報告. 2021-03-19

2021年2月,IBM安全團隊 X-Force發布了《2021威脅情報指數(shù)》,報告顯示,漏洞利用成為(wèi)2020年的首要威脅。

對攻擊者來(lái)說,尋找和(hé)利用網絡中未打補丁的問題或常見的漏洞和(hé)暴露(CVE)是成功率最高(gāo)的方法,這也是最常見的獲得(de)網絡初始訪問權的途徑。

事實上(shàng),漏洞利用的成功率已經超過了釣魚郵件,在很(hěn)大(dà)程度上(shàng)取代了憑證竊取,成為(wèi)攻擊者滲透網絡的最可(kě)靠方法。

現狀:新漏洞雖多(duō),但(dàn)舊(jiù)漏洞威脅更大(dà)

X-Force數(shù)據顯示,Citrix服務器(qì)的目錄遍曆漏洞(CVE-2019-19871)是2020年被利用最多(duō)的漏洞。

雖然這個(gè)相對較新的漏洞占據了榜單的Top地位,但(dàn)在2020年十大(dà)被利用最多(duō)的漏洞榜單中,以往的安全漏洞占據了主導地位,前10名中隻有(yǒu)2個(gè)是在2020年發現的。

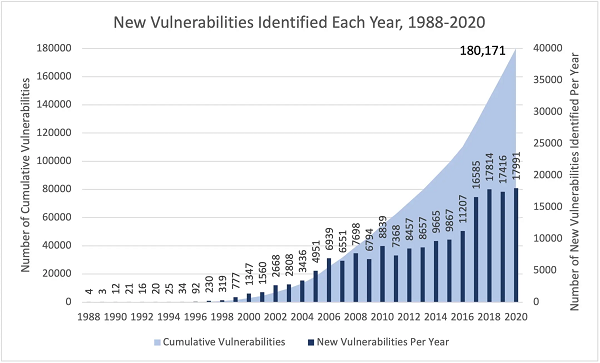

由于前幾年的安全漏洞仍在對尚未打補丁的設備和(hé)組織造成威脅,漏洞的累積效應使得(de)它們遭受攻擊的機率逐年增加。

自1988年以來(lái),每年發現的新漏洞數(shù)量總體(tǐ)呈上(shàng)升趨勢。2020年發現的新漏洞數(shù)量為(wèi)17992個(gè),到2020年底,發現的漏洞總數(shù)達到180171個(gè),達到最高(gāo)點。

1988-2020年每年新發現和(hé)累積的漏洞(來(lái)源:X-Force Red)

對于安全從業人(rén)員來(lái)說,快速識别和(hé)補救漏洞的重要性迫在眉睫。

未修補的漏洞

2CVE-2006-1547和(hé)CVE-2012-0391是2020年最吸引視(shì)線的兩個(gè)漏洞,它們都是Apache Struts漏洞。在X-Force的2020年最容易被利用的漏洞列表中,這兩個(gè)漏洞位列第三和(hé)第四。

雖然這兩個(gè)漏洞已經被發現15年和(hé)9年之久,而且早已有(yǒu)了補救措施,但(dàn)很(hěn)多(duō)時(shí)候它們仍然沒有(yǒu)被修補,攻擊者仍然試圖大(dà)量利用它們。每年不斷新增的漏洞數(shù)量再加上(shàng)累積的舊(jiù)漏洞,對攻擊者來(lái)說是一座富礦。

2020年十大(dà)漏洞榜單

X-Force根據攻擊者的利用頻率和(hé)意圖,對2020年的十大(dà)漏洞進行(xíng)了排名。該排名基于2020年IBM X-Force事件響應(IR)和(hé)IBM托管安全服務(MSS)數(shù)據。根據研究結果,攻擊者聚焦于企業內(nèi)網常見的企業應用程序和(hé)開(kāi)源框架。

CVE-2019-19871:Citrix應用交付控制(zhì)器(qì)(ADC)

CVE-2018-2006:NoneCMS ThinkPHP遠程代碼執行(xíng)

CVE-2006-1547:Apache Struts中的ActionForm漏洞

CVE-2012-0391:Apache Struts的ExceptionDelegator組件

CVE-2014-6271:GNU Bash 命令注入

CVE-2019-0708:Bluekeep微軟遠程桌面服務遠程代碼執行(xíng)

CVE-2020-8515:Draytek Vigor命令注入

CVE-2018-13382和(hé)CVE-2018-13379:Fortinet FortiOS不當授權和(hé)目錄遍曆漏洞

CVE-2018-11776: Apache Struts遠程代碼執行(xíng)

CVE-2020-5722:HTTP:Grandstream UCM6200 SQL注入

下面詳細探討(tǎo)三大(dà)漏洞

1. CVE-2019-19871:Citrix應用交付控制(zhì)器(qì)

該漏洞披露于2019年12月,适用于Citrix ADC、Citrix Gateway和(hé)NetScaler Gateway,允許攻擊者在Citrix服務器(qì)上(shàng)執行(xíng)任意代碼或下載額外的有(yǒu)效載荷,例如允許執行(xíng)命令和(hé)強制(zhì)密碼的木馬後門(mén)。

這個(gè)漏洞在IBM的事件響應活動中多(duō)次出現,最活躍的是在2020年上(shàng)半年。僅在2020年第一季度的所有(yǒu)初始妥協中,它就占了25%。在X-Force2020年1月補救的所有(yǒu)攻擊中高(gāo)達59%。

事實上(shàng),在X-Force事件響應活動中,攻擊者利用該漏洞的次數(shù)是其他漏洞的15倍。IBM的托管安全服務經常觀察到警報,提示攻擊者正試圖利用該漏洞。

2. CVE-2018-20062:NoneCMS ThinkPHP遠程代碼執行(xíng)

2020年利用率第二的漏洞是CVE-2018-200662,它允許攻擊者執行(xíng)任意PHP代碼。X-Force威脅情報分析師(shī)觀察到,它主要針對物聯網(IoT)設備。這與IBM預測的2020年針對物聯網的攻擊将大(dà)幅上(shàng)升相吻合。

攻擊者大(dà)多(duō)利用CVE-2018-2006部署各種惡意軟件,例如SpeakUp後門(mén)、Mirai僵屍網絡和(hé)各種加密貨币礦機。

ThinkPHP是一個(gè)開(kāi)源的PHP框架,雖然該漏洞在2018年12月8日的ThinkPHP 5.0.23和(hé)5.1.31版本中進行(xíng)了修補,但(dàn)2018年12月11日發布的版本中,該漏洞可(kě)以被PoC利用,引來(lái)攻擊者的持續攻擊。該漏洞遲遲未能修補可(kě)能和(hé)識别和(hé)修補物聯網設備較難有(yǒu)關。

3. CVE-2006-1547:ApacheStruts中的ActionForm漏洞

Struts是一個(gè)開(kāi)源框架,通(tōng)常用于創建Java網絡應用。該漏洞發現于15年前,它可(kě)使Struts網絡應用程序崩潰,從而獲取機密信息。攻擊者意識到該框架的廣泛使用所帶來(lái)的機會(huì),并利用了幾個(gè)Apache Struts的漏洞。

舊(jiù)漏洞被越來(lái)越頻繁地利用,警示我們要定期掃描網絡應用程序是否存在未修補的漏洞。

未知漏洞怎麽辦?

尚未公開(kāi)的漏洞(包括零日漏洞)持續對企業網絡構成威脅。企業可(kě)能通(tōng)過滲透測試發現未知地漏洞。但(dàn)X-Force觀察到,與零日漏洞相比,已知的網絡安全漏洞,即使具備緩解方法,仍對企業構成更重大(dà)的威脅。

雖然企業不能控制(zhì)未知漏洞的利用,但(dàn)他們可(kě)以針對已知漏洞采取結構化的行(xíng)動,将精力集中在這一領域的相對回報率更高(gāo)。漏洞管理(lǐ)服務可(kě)以識别、優先處理(lǐ)和(hé)修複現有(yǒu)的漏洞,幫助企業提高(gāo)其資産的安全性。

如何防止網絡中的漏洞?

漏洞管理(lǐ)很(hěn)複雜。作(zuò)決策時(shí),它需要考慮資産、數(shù)據分類、業務目标、風險和(hé)性能基準等,沒有(yǒu)一個(gè)放之四海皆準的解決方案。

有(yǒu)些(xiē)網絡中的機器(qì)和(hé)基礎設施具有(yǒu)易被攻擊的特性,需要進行(xíng)嚴格的測試,以确保在應用更新或補丁時(shí)不發生(shēng)故障。

其他網絡的設備,即使有(yǒu)特定的補丁也最好不要接收。漏洞管理(lǐ)總是在平衡風險,從來(lái)都不是簡單的單線程思維。

一些(xiē)補丁管理(lǐ)措施:

了解你(nǐ)的網絡。定期清點網絡中的設備,包括設備、操作(zuò)系統、應用程序、版本、IP地址、雲資産以及這些(xiē)系統的所有(yǒu)者。建議每季度進行(xíng)一次。

識别風險。使用漏洞管理(lǐ)工具和(hé)Crown Jewel Analysis來(lái)識别重要資産,并分析哪些(xiē)漏洞最有(yǒu)可(kě)能影(yǐng)響這些(xiē)資産。

在應用補丁之前進行(xíng)測試。開(kāi)發一個(gè)測試環境,模拟識别補丁部署到企業環境後可(kě)能出現的問題。建議在适當的測試設備和(hé)資産樣本上(shàng)應用補丁。

部署補丁。在企業環境中部署新修的補丁。一些(xiē)漏洞管理(lǐ)工具可(kě)以實現自動化部署補丁。

參考鏈接(點擊鏈接獲取報告):

https://securityintelligence.com/posts/top-10-cybersecurity-vulnerabilities-2020/

轉自FreeBuf/yannichen